Сведения об образовательной организации

- Основные сведения

- Cтруктура и органы управления образовательной организацией

- Документы

- Образование

- Руководство

- Педагогический состав

- Материально-техническое обеспечение и оснащенность образовательного процесса. Доступная среда.

- Платные образовательные услуги

- Финансово-хозяйственная деятельность

- Вакантные места для приема (перевода) обучающихся

- Стипендии и меры поддержки обучающихся

- Международное сотрудничество

- Организация питания в образовательной организации

- Образовательные стандарты

18.02.2026 Детская бутилированная вода: какая она?

Полезная информация

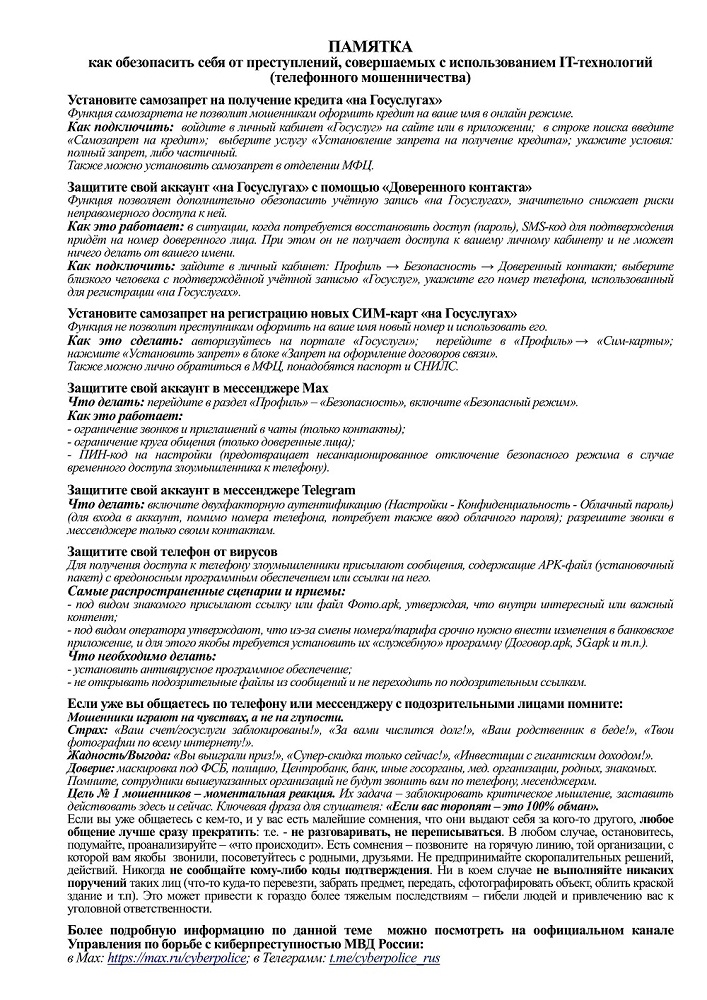

Как обезопасить себя от преступлений, совершаемых с использованием IT-технологий

Главная » Новости » Как обезопасить себя от преступлений, совершаемых с использованием IT-технологий